※ 本記事は、Meghana Vyakaranamによる”Introducing Bring Your Own Certificate Authority“を翻訳したものです。

2026年4月8日

すでに機能しているものを再構築することなく、既存のPKIをOracle Cloudに拡張するよりシンプルな方法です。

OCI証明書のBring Your Own Certificate Authority (BYOCA)のリリースを発表できることを嬉しく思います。この機能は、企業が秘密キーを完全に制御しながら、既存の認証局(CA)インフラストラクチャをOCIに直接統合する柔軟性を提供するように設計されています。

今日、企業は、数千ものアプリケーション、規制要件、そして長年にわたる信頼の連鎖を支える、成熟し深く根付いたPKI環境を運用しています。この階層をクラウドで再構築することは、高価でリスクがあり、ほとんど実現できません。これは、ポリシーにより信頼の基点をオンプレミスに維持することが義務付けられている、規制や監査が厳しい業界の顧客にとって特に重要です。このような環境において、セキュリティ管理者、アーキテクト、CIOは、コンプライアンス上の義務を果たし、運用リスクを軽減し、中断のない信頼を維持できるモデルを必要としています。そのためには、既存のルートCAをOCIに接続し、信頼の継続性を維持し、業務を中断することなくクラウドの自動化を導入するための、安全で予測可能な方法が必要です。

BYOCAはまさにそのために作られています。

既存のトラスト・チェーンの柔軟性を確保

現在、OCI証明書を使用すると、お客様はクラウドでCAの作成、証明書の発行、および安全で自動化されたワークフローによるライフサイクル操作の管理を行う際にプライベートPKIを構築できます。ただし、クラウドで再構築したくない長年のルートCAをすでに利用している企業もあります。

BYOCAでは、これらの機能をさらに拡張し、お客様が既存のルートCAをOCIに導入しながら、キーを完全に制御できるようにしています。

今日できること

BYOCAでは、次のことができるようになりました:

- 秘密キーを公開せずに、既存のルートCA階層をOCIに拡張

- 外部ルートによって署名されたCSRを使用して、OCI管理の下位CAを作成

- セキュアなKMSバックアップ・キーを使用して、OCI管理の下位CAから直接証明書を発行

これにより、現在のPKI投資とOCIの自動化とスケーラビリティのメリットとのギャップが埋まります。

この利点

柔軟性の向上

再設計することなく、OCIで既存のCAインフラストラクチャ、ポリシー、ガバナンス・モデルを活用できます。

相互運用性の向上

ハイブリッド環境を簡単に接続できます。BYOCAにより、オンプレミス、マルチクラウド、OCI全体で分散ワークロードを簡単に実行できます。

より強力なコンプライアンス調整

BYOCAは職務モデル、規制要件、監査義務の厳格な分離をサポートし、OCIは従属CAの業務ライフサイクルをセキュアでコンプライアンスに準拠したプラットフォームで管理します。

柔軟なセキュリティ・オプション

キーがどこに存在し、どのように管理されるかを決定します。OCIは下位CAの業務負担を管理しながら、ルート・キーを完全に制御できます。

仕組み

独自のルートCAの持込み

秘密キーをアップロードせずに証明書(PEM)を提供するだけで、外部ルートCAをOCI証明書にインポートします。OCIは、これを外部管理ルートCAとして登録し、既存のPKIとの信頼を維持しながら、キーが管理下にあることを保証します。

RootCAをインポートする方法

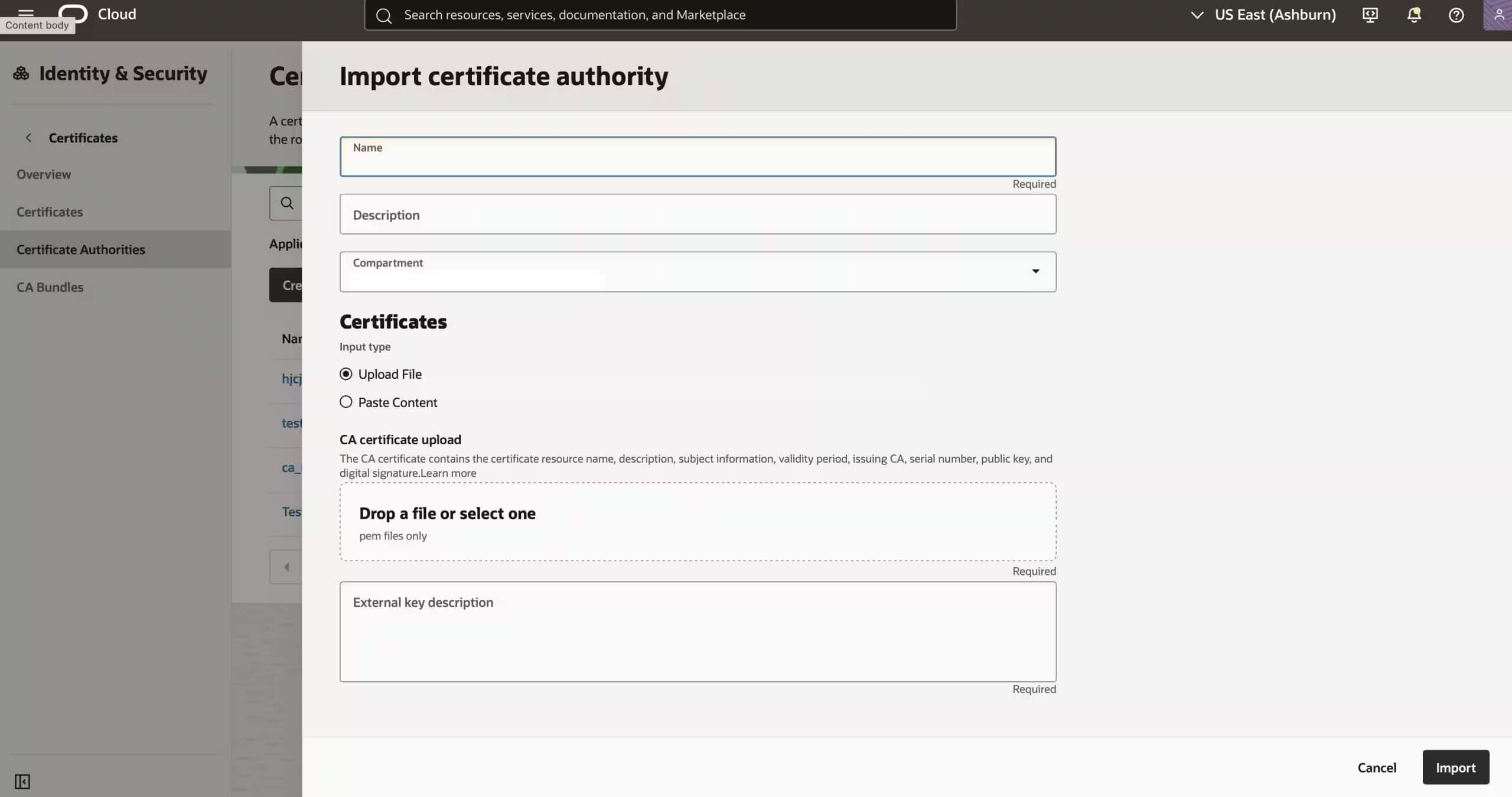

- OCIコンソールで、☰(ハンバーガー・メニュー)を開き、「Identity & Security」→「Certificates」に移動します。

- 「Certificate Authorities」で、「Import Certificate Authority」をクリックします。

- ルートCAをインポートする名前、説明およびコンパートメントを入力します。

- その後、ルートCA証明書PEMファイルをOCIにアップロードまたはペーストできます。外部キーの説明を追加し、「Import」をクリックします。

OCI管理の下位CAの作成

ルートCAがインポートされると、OCIで証明書署名リクエスト(CSR)を生成して、新しい下位CA (subCA)を作成できます。そのためには、「Create Certificate Authority」で「Subordinate Certificate Authority: External CA issued, Managed Internally」を選択します。次に、既存のルートCAキーを使用してこのCSRに外部で署名し、署名済証明書をOCIにアップロードして戻します。その時点で、OCI証明書サービスは、OCI KMSに安全に格納されたキーを使用して、下位CAをアクティブ化し、代理で管理します。この下位CAには、HSMでバックアップされたキーが必要です。

どのように作成?

外部ルートCAをOCIにインポートすると、

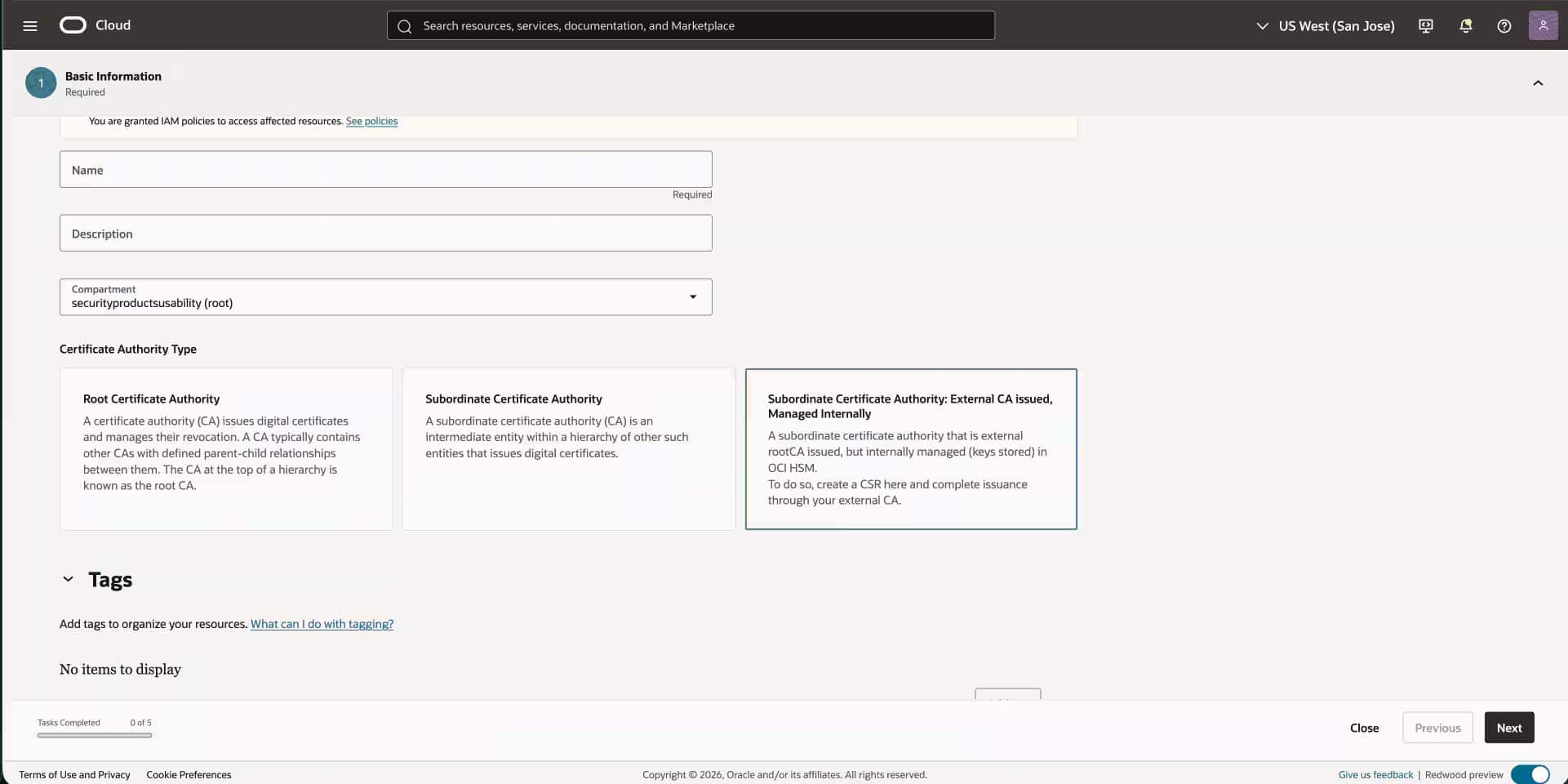

- 認証局のリストで、「Create Certificate Authority」をクリックします。

- 「Basic Information」に、CAをインポートする名前、説明およびコンパートメントを入力します。

- 「Subordinate Certificate Authority external CA issued, managed internally」カードをクリックします。

- 「Authority Configuration」で、この下位CAの親権限として機能する「imported external Root CA」を選択します。次に、下位CAの秘密キーを保護するVaultおよびKMSキーを選択します。キーは、以前にOCI KMSで作成したキーまたはOCIにインポートしたキーです。

- 「Rules」で、「Expiry Rules」と「Issuance Rules」が自動的に有効になります。証明書および下位CAの有効性を、パスの長さおよび名前の制約とともに構成できます。

- 失効の詳細を入力し、「Create Certificate Authority」をクリックします。

これにより、OCIに下位CAエンティティが作成されます。アクティブ化するには、次のステップを実行します。

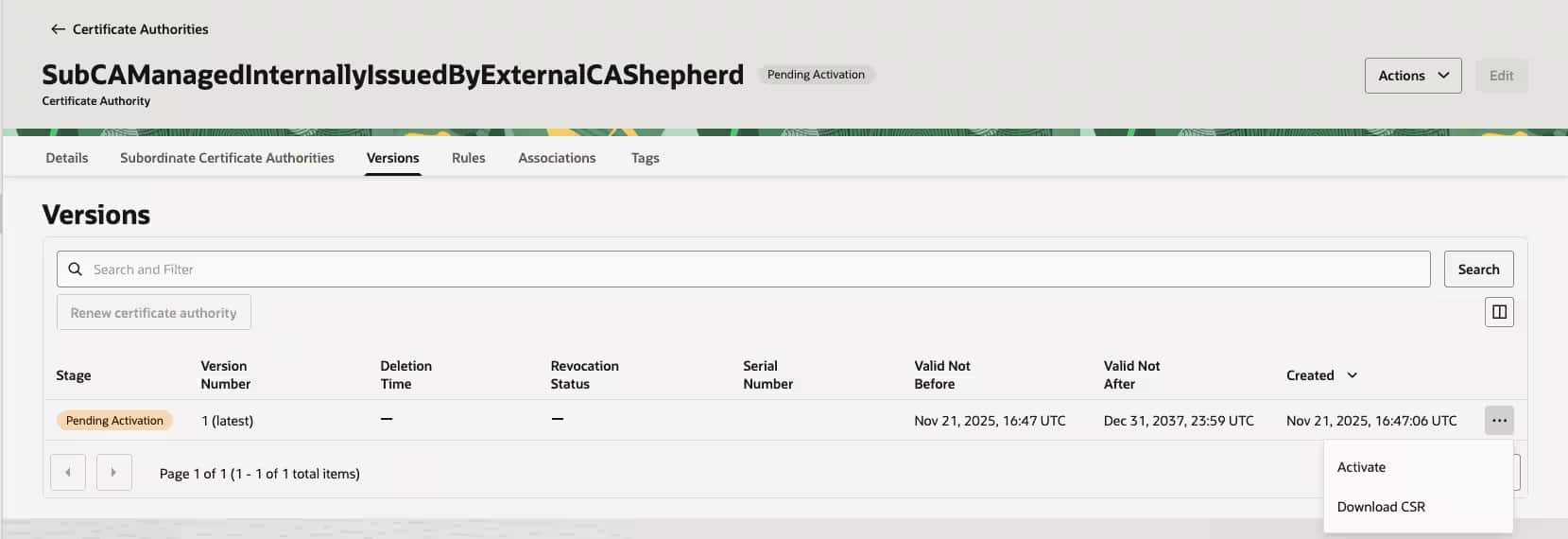

- 認証局のリストで、最近作成されたsubCAを選択します。このタイプは「Subordinate Certificate Authority external CA issued, managed internally」です。

- 「Versions」タブに移動し、「Pending_Activation」ステージを表示します。目的のバージョンの「…」をクリックし、「Download CSR」をクリックします。

- ダウンロードしたCSRを取得し、外部CAによって署名を取得します。

- 同じ「Versions」タブに戻り、「Activate」をクリックします。署名付き証明書をアップロードし、「Activate」をクリックします。

結果:

- 完全に操作可能な下位CA

- OCI KMS内で秘密キーを生成またはインポートできる柔軟なオプション

- SubCAから直接、完全なOCIライフサイクル管理および証明書の発行

また、下位CAの独自の非対称キー・ペアをOCI KMSに直接インポートして、キーの作成と制御の柔軟性を高めることもできます。

次のステップ

この機能の仕組みについては、テクニカル・ドキュメントを参照してください。

それについて学ぶための最善の方法は、それを試してみることです! 当社のWebサイトにアクセスして、Oracle Cloud Infrastructure Security製品の詳細を確認し、Free Tierアカウントにサインアップして、詳細をご覧ください。