※ 本記事は、Amit Sethによる”Announcing ZPR Integration with Network Path Analyzer in OCI“を翻訳したものです。

2026年4月23日

概要: OCIへのネットワーク可視性の革新

Oracle Cloud Infrastructure(OCI)では、オンプレミス環境とハイブリッド・クラウド環境の両方で多様なワークロードをサポートするために、ネットワークからの要求が継続的に増加していることを認識しています。この複雑さが増すにつれ、ネットワーク管理とセキュリティの簡素化に取り組んでおり、可能な限りシームレスかつ効率的になっています。

2024年9月にZero Trust Packet Routing(ZPR)を導入し、OCIリソース全体のポリシーの管理と適用を簡素化しました。ZPRのセキュリティ属性とポリシーを使用すると、顧客は平易な自然言語を使用してセキュリティ意図を定義できるため、必要なリソースのみが相互に通信できるようにすることが容易になります。

お客様がセキュリティ・ポリシーを構成および管理する方法を柔軟に理解できるように、当社は引き続きZPRとともにネットワーク・セキュリティ・グループ(NSG)とセキュリティ・リスト(SL)の両方をサポートしてきました。簡素化されたアプローチにZPRを採用するユーザーが増えるにつれ、ZPR、NSG、SLがすべてネットワーク内に存在する共存期間が期待されます。また、ネットワーク接続の問題のトラブルシューティングは複雑であることも認識しています。ユーザーは、ルーティング、ZPR、NSG、セキュリティ・リスト・ポリシーの欠落または構成ミスによる問題を迅速に特定する必要があります。オラクルのネットワーク・パス・アナライザ(NPA)ツールでは現在、トラブルシューティングを支援するためにルーティング、NSGおよびセキュリティ・リスト・ポリシーを可視化しています。現在、NPAを拡張してZPRポリシーを可視化し、より包括的で効率的なトラブルシューティング体験を実現しています。

本日、ZPRとネットワーク・パス・アナライザ(NPA)の統合を発表できることを嬉しく思います。これは、お客様のネットワーク・セキュリティ・ポリシーに比類のない可視性をもたらす変革的な拡張機能です。

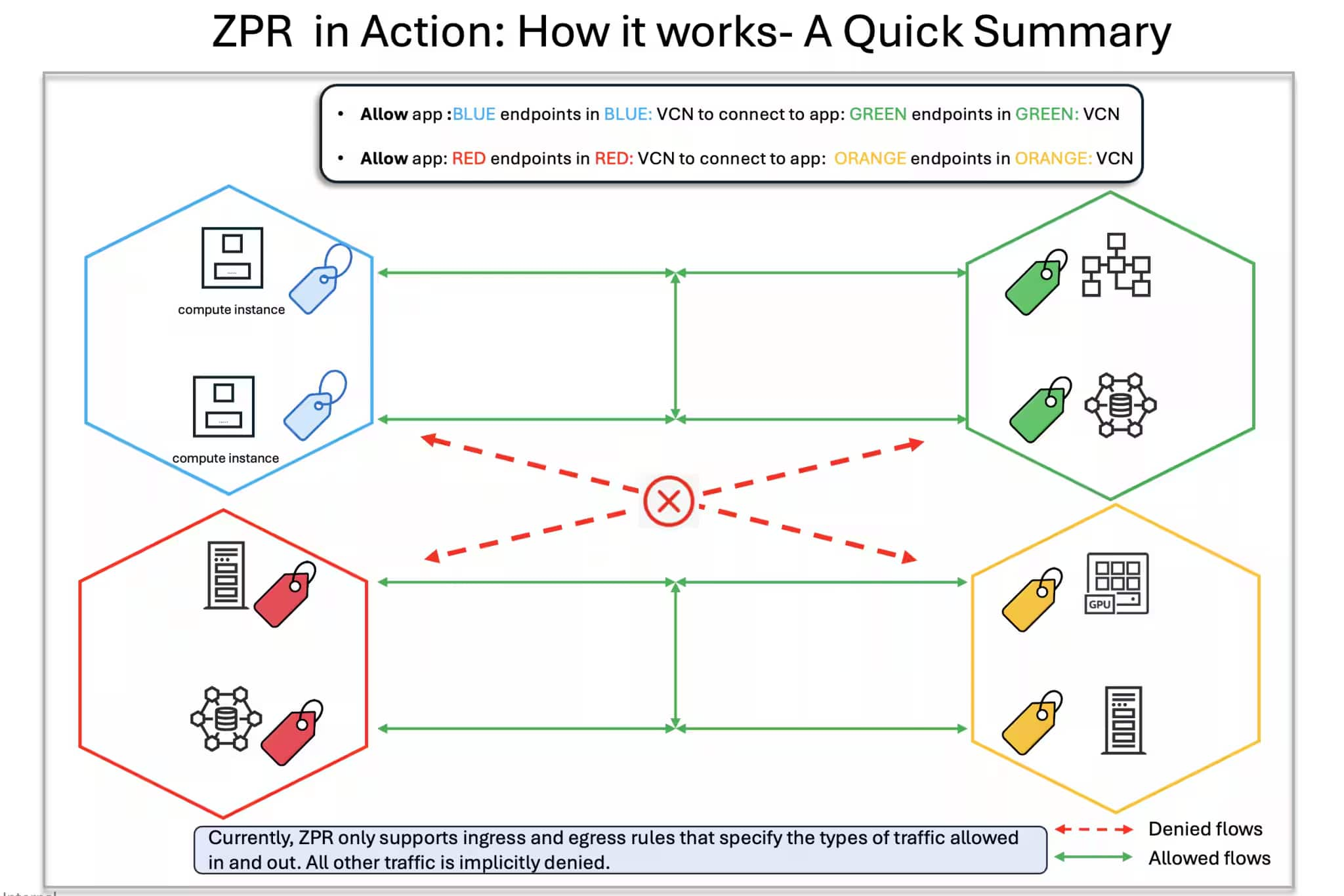

ZPRの動作: 仕組み- クイック・サマリー

リソースが、Blue、Red、GreenおよびOrangeのラベルを持つZPRセキュリティ属性であるシナリオを想像してください。顧客は単に自分の意図を定義します。たとえば、Blueラベルが付いたリソースがGreenというラベルが付いたリソースと通信できるように指定し、Redラベルが付いたリソースがOrangeラベルの付いたリソースと通信できるように指定します。これらのセキュリティ属性は、VCNおよびVNICレベルで適用する必要があります。タグ付けが完了すると、定義したとおりに通信フローが実行されます。Blueタグ付きリソースはGreenタグ付きリソースと対話でき、Redタグ付きリソースはOrangeタグ付きリソースと対話できます。

この統合が重要な理由

ネットワーク接続の問題は複雑になる可能性があり、多くの場合、ルーティング、SL、NSG、またはZPRポリシーでの構成ミスから生じます。明確な洞察がなければ、根本原因を特定することは困難です。ZPR-NPAインテグレーションは、関連するセキュリティ制御の包括的な分析を提供し、ZPRポリシー、SL、またはNSGがトラフィックを許可するかどうかを明確に示すことで、これに対処します。これにより、次のことが可能になります:

迅速な障害分離: ZPRとのNPA統合により、SL、NSG、ZPRのセキュリティおよびルーティング・ポリシーを可視化できるため、問題を即座に特定し、解決を迅速化できます。

プロアクティブなパス検証: NPAを使用すると、実際のトラフィックがパスに沿って送信される前に、選択したソースと宛先の間でネットワーク・トラフィックが許可されているかどうかを検証することで、セキュリティ・ポリシーをプロアクティブに構成およびテストできます。

合理化された解決: 不稼働資産は障害ポイントをゼロにし、関連するルーティングおよびセキュリティ・ポリシーへのワンクリック・アクセスを提供するため、問題を迅速に修正できます。

ZPRとNPAの統合により、NPAのセキュリティ・ポリシーを分析する機能が拡張され、ZPRポリシーも含まれるようになりました。選択したエンドポイント間の接続をトラブルシューティングする際、NPAとSL、NSGおよびルーティング・ポリシーも次のように評価されるようになりました。

- ZPRポリシー: ホップバイホップZPRポリシーを分析し、どのホップがネットワーク・トラフィックを許可またはブロックしているかを可視化します。

- ZPRセキュリティ属性: パスに沿って各リソースに適用されたセキュリティ属性を可視化できるため、ユーザーは欠落しているセキュリティ属性を必要に応じて識別して修正できます。

仕組み: 段階的な体験

この統合を利用して接続の問題をトラブルシューティングする方法を次に示します:

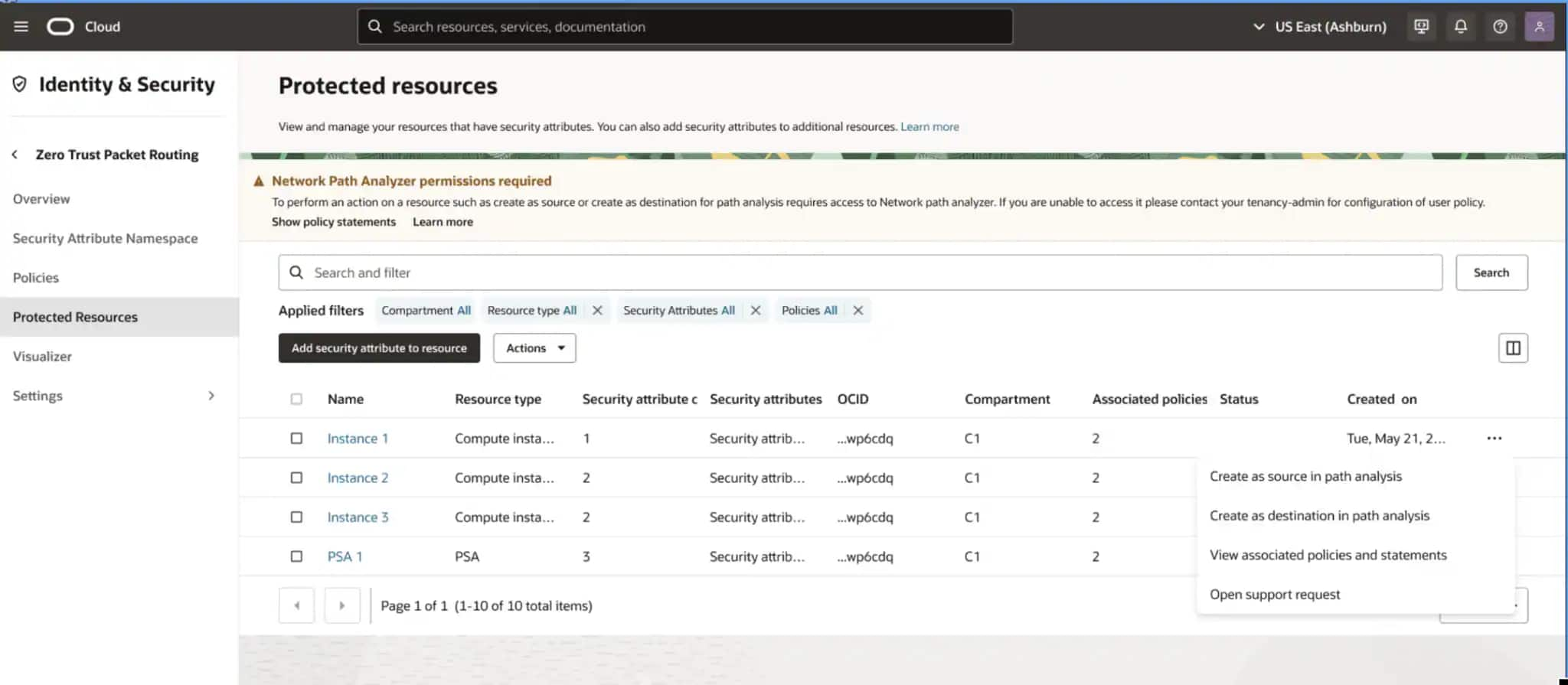

- ZPRコンソールへのアクセス: OCIコンソールにログインし、「ZPR Protected Resources」表に移動します。この表には、ZPRセキュリティ属性でタグ付けされたすべてのリソースがリストされます。

- リソースの選択: リソース(たとえば、app:webapp security-attributeがタグ付けされたコンピュート・インスタンス)を選択し、「Analyze」をクリックします。

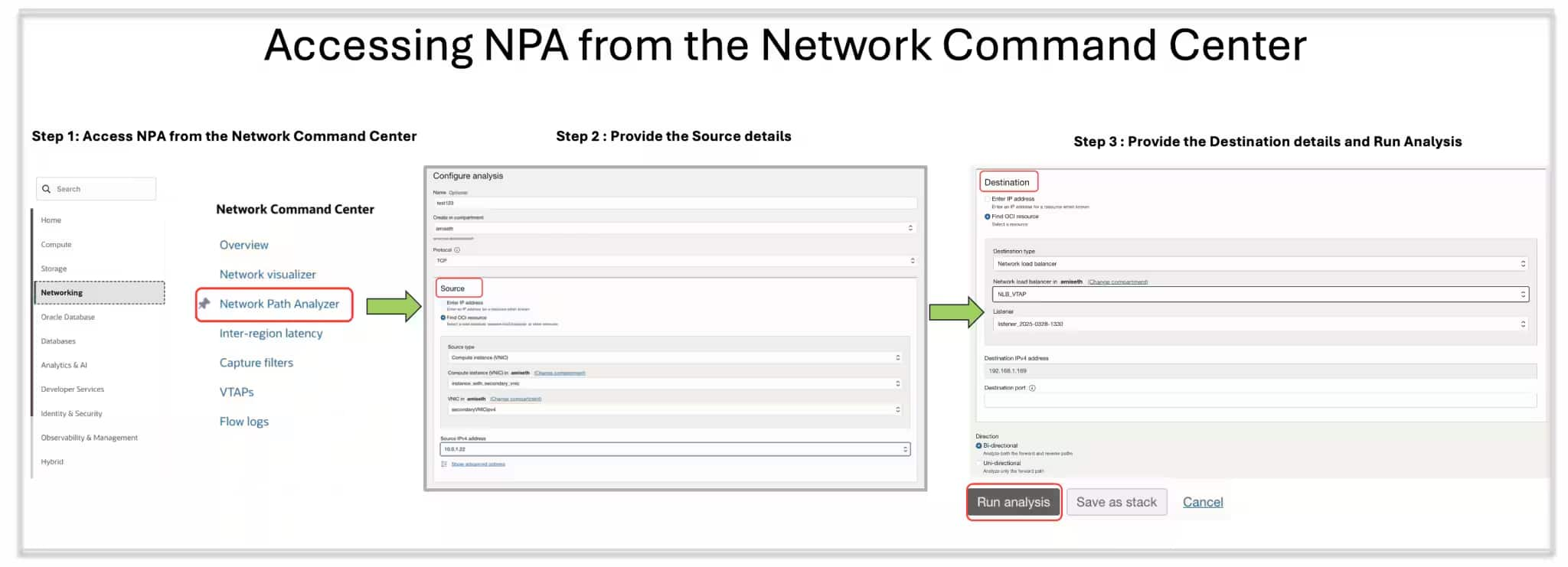

- NPAトラブルシューティングの開始: 「Troubleshoot with NPA」を選択し、ソース・エンドポイントと宛先エンドポイント(TCPポート443を介したOCIのネットワーク・ロード・バランサへのオンプレミスIP 10.251.1.163など)を指定します。

- 詳細結果の表示: NPAは視覚的な分析を生成し、以下を詳細に説明します:

- ルーティング・ステータス: 有効なパスが存在するかどうかを確認します。

- SLおよびNSGルール: トラフィックを許可する特定のルールをリストします。

- ZPRポリシー評価: ZPRポリシーが通信を許可するかどうかを示し、セキュリティ属性を参照します(たとえば、app:webappはdata:sensitiveへのトラフィックを許可します)。

または、ネットワーク・コマンド・センターの下からNPAにアクセスして、ユーザーに柔軟性を提供することもできます。

次に、ZPRとNPAの統合がお客様にもたらす価値を示すシナリオの例をいくつか示します。

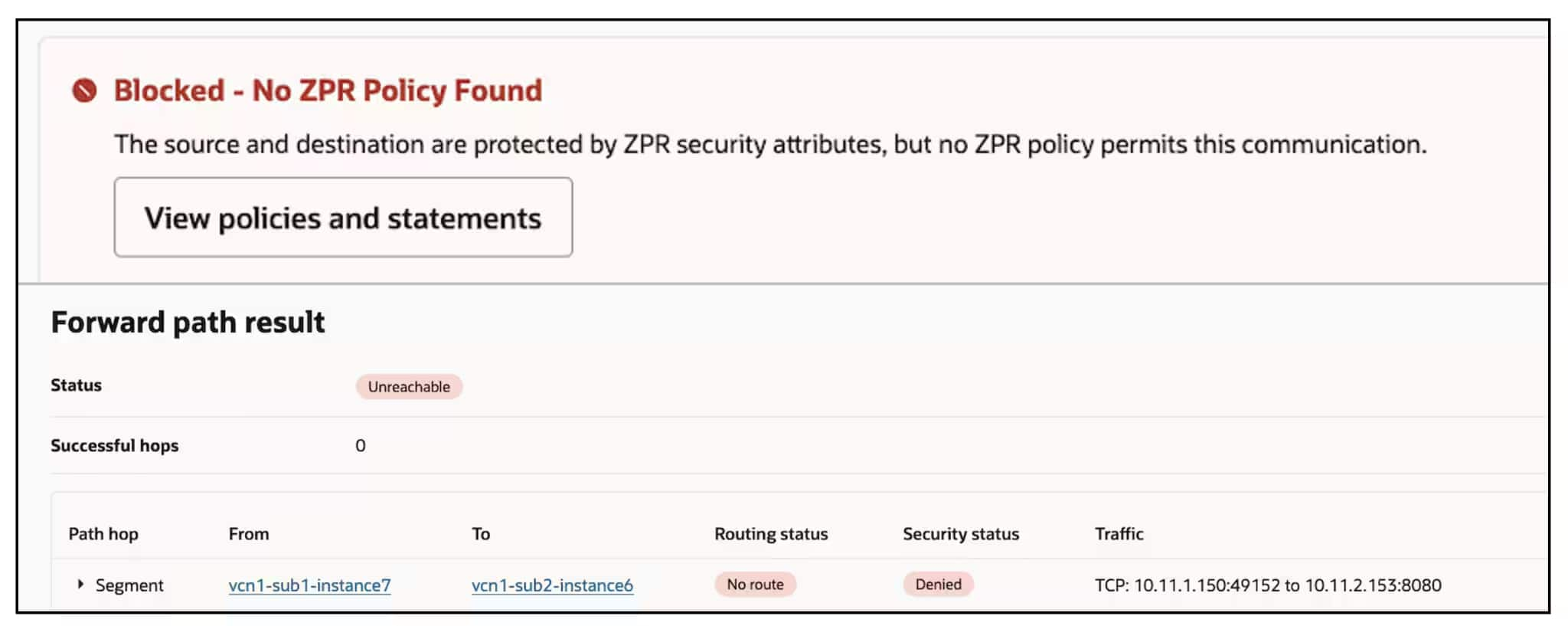

シナリオ1: 選択したソースおよび宛先エンドポイントにZPRセキュリティ・ポリシーがありません

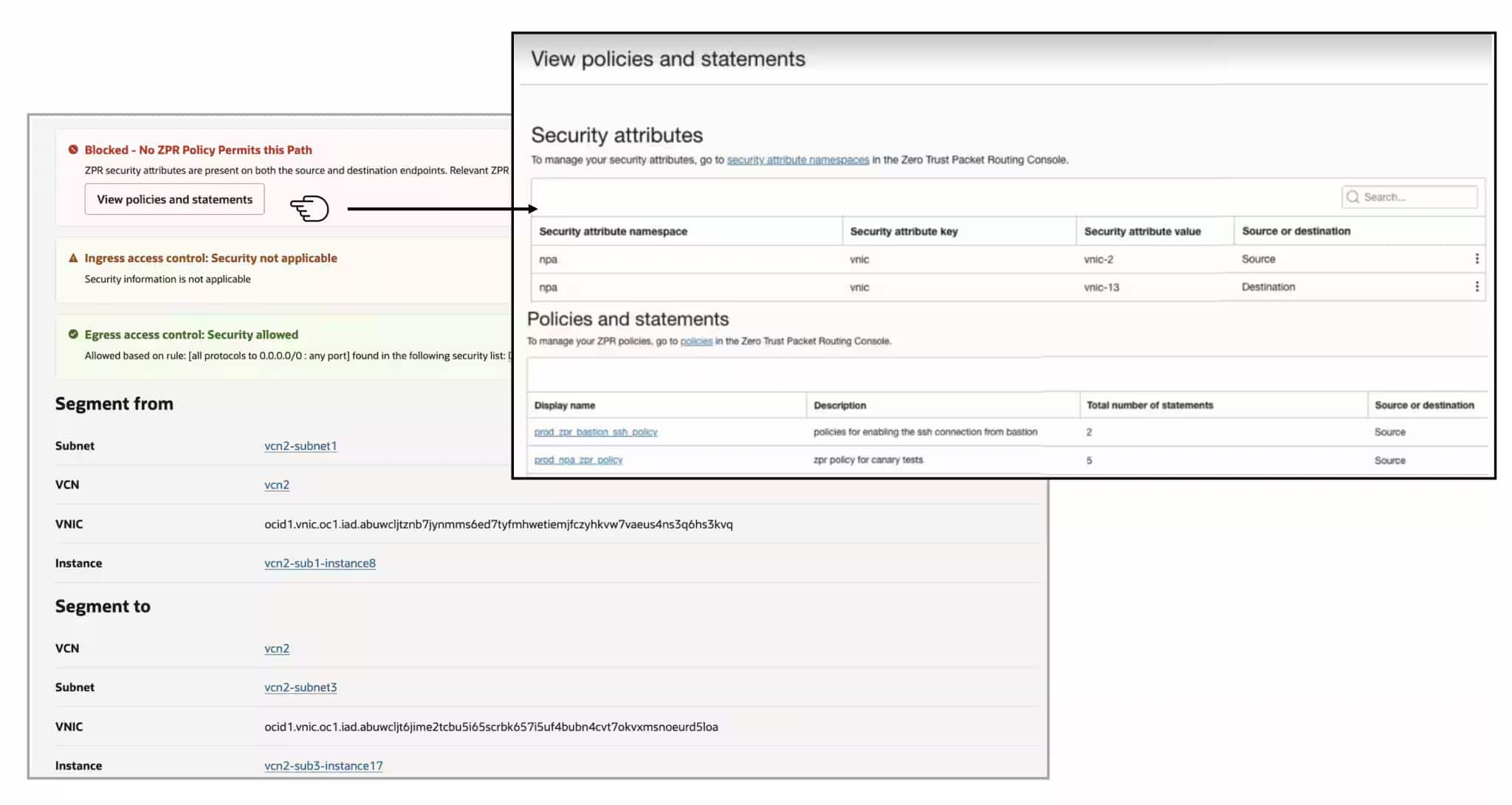

この場合、ユーザーはZPRセキュリティ属性をソースと宛先の両方に割り当てました。ただし、これらのセキュリティ属性間のネットワーク通信を許可するために必要なポリシーが構成されていないため、これらのエンドポイント間のトラフィックが拒否されます。NPAは、関連するZPRポリシーが欠落していることを示す明確な通知を上部に表示することで、トラブルシューティングを簡素化します。これにより、時間のかかるホップバイホップ分析で根本原因を特定する必要がなくなります。

シナリオ2: いずれかのホップでZPRポリシーが正しく構成されていません

この2番目のシナリオでは、選択したソースと宛先の間のいずれかのホップでZPRが誤って構成されています。NPAは、ポリシーまたはセキュリティ属性の欠落により、構成ミスの発生場所を特定します。この問題を解決するには、ユーザーはそのホップでZPR構成を更新する必要があります。

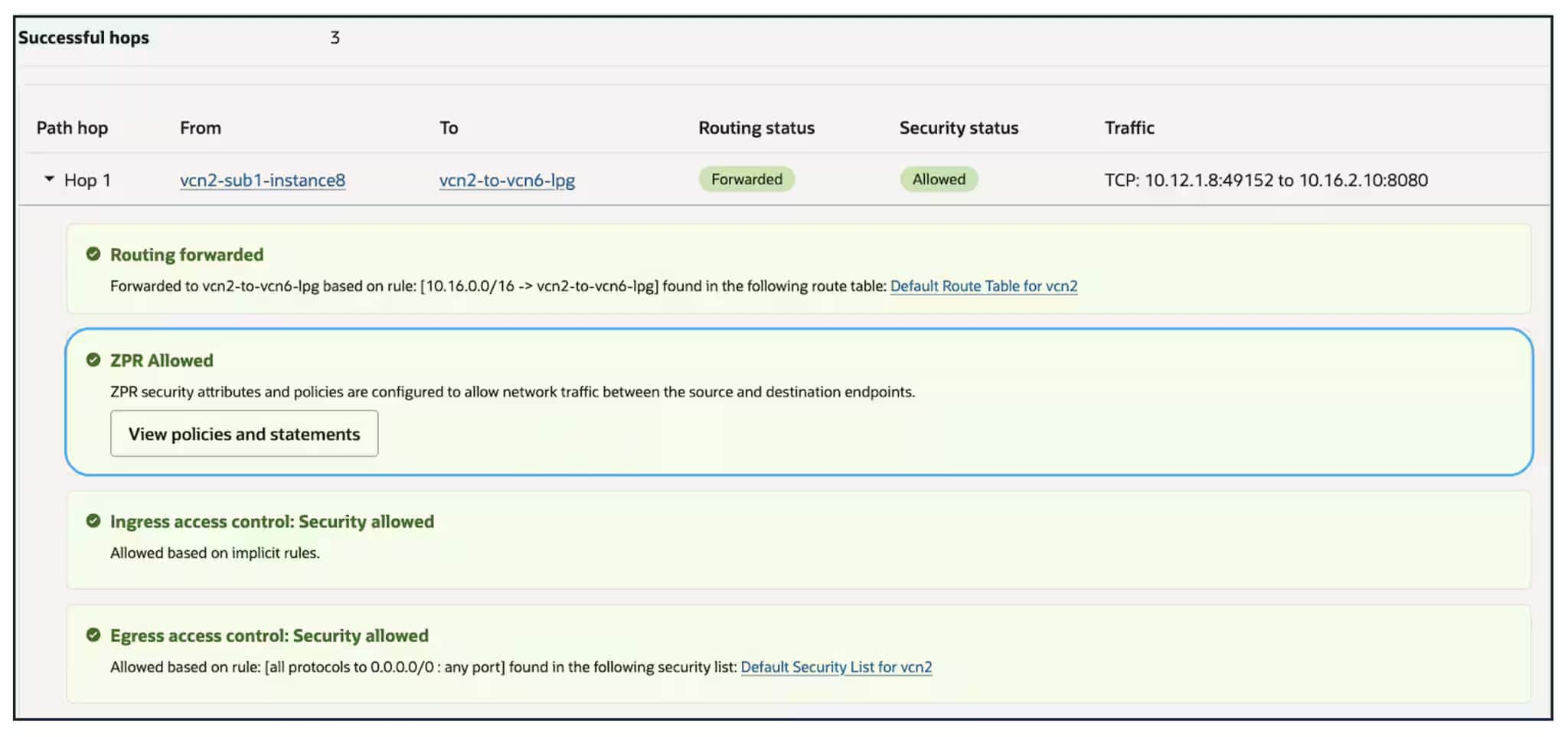

シナリオ3: ZPRがトラフィックを許可する- 必要に応じて動作するすべて

このシナリオでは、ユーザーはZPRセキュリティ・ポリシーおよび属性に関連するすべての問題を正常に解決し、すべてが期待どおりに機能しています。NPAは、選択したソースと宛先の間のパス全体のホップバイホップ・トレースを提供し、各ホップで適用可能なルーティングおよびセキュリティ・ポリシーを可視化します。必要に応じて、ユーザーはトポロジ内の各ホップをクリックして、その時点で使用されている特定のルーティングまたはセキュリティ・ポリシー(SL、NSGおよびZPR)を表示できます。

また、NPAは、ZPRセキュリティ属性の有無にかかわらず、タグ付けされたリソースに接続するネットワーク・パスおよびセキュリティ・ポリシーの分析も容易にします。

今すぐ始める

このZPR-NPA統合は、OCIを最もセキュアで直感的なクラウド・プラットフォームに設計するという当社の取り組みにおいて重要なマイルストーンです。さらなる機能強化を積極的に検討し、ネットワーク管理をさらに簡素化し、今後さらにエキサイティングなアップデートを提供していきます。

ネットワーク・パス・アナライザとのZPR統合の機能を体験してください。OCIコンソールにログインして、これらの機能を確認し、ネットワークのセキュリティ・ポスチャに関するより深いインサイトを得てください。詳細は、OCI NetworkingのドキュメントおよびZPRのドキュメントを参照するか、Oracle担当者にお問い合せください。